一.验证是否存在CDN

方法1:

很简单,使用各种多地 ping 的服务,查看对应 IP 地址是否唯一,如果不唯一多半是使用了CDN, 多地 Ping 网站有:

方法2:

使用 nslookup 进行检测,原理同上,如果返回域名解析对应多个 IP 地址多半是使用了 CDN。有 CDN 的示例:

www.163.com

服务器: public1.114dns.com

Address: 114.114.114.114

非权威应答:

名称: 163.xdwscache.ourglb0.com

Addresses: 58.223.164.86

125.75.32.252

Aliases:www.163.com

www.163.com.lxdns.com

无 CDN 的示例:

xiaix.me

服务器: public1.114dns.com

Address: 114.114.114.114

非权威应答:

名称: xiaix.me

Address: 192.3.168.172

二.绕过 CDN 查找网站真实 IP

方法1:查询历史DNS记录

1)查看 IP 与 域名绑定的历史记录,可能会存在使用 CDN 前的记录,相关查询网站有:

https://dnsdb.io/zh-cn/###DNS查询

https://x.threatbook.cn/###微步在线

http://toolbar.netcraft.com/site_report?url=###在线域名信息查询

http://viewdns.info/###DNS、IP等查询

https://tools.ipip.net/cdn.php###CDN查询IP

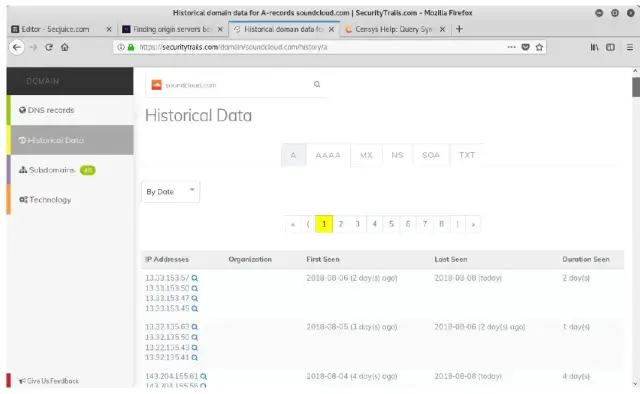

2)利用SecurityTrails平台,攻击者就可以精准的找到真实原始IP。

他们只需在搜索字段中输入网站域名,然后按Enter键即可,

这时“历史数据”就可以在左侧的菜单中找到。

如何寻找隐藏在CloudFlare或TOR背后的真实原始IP

11种方法绕过CDN查到对方真实IP

除了过去的DNS记录,即使是当前的记录也可能泄漏原始服务器IP。

例如,MX记录是一种常见的查找IP的方式。

如果网站在与web相同的服务器和IP上托管自己的邮件服务器,那么原始服务器IP将在MX记录中。

方法2:查询子域名

毕竟 CDN 还是不便宜的,

所以很多站长可能只会对主站或者流量大的子站点做了 CDN,

而很多小站子站点又跟主站在同一台服务器或者同一个C段内,此时就可以通过查询子域名对应的 IP 来辅助查找网站的真实IP。

下面介绍些常用的子域名查找的方法和工具:

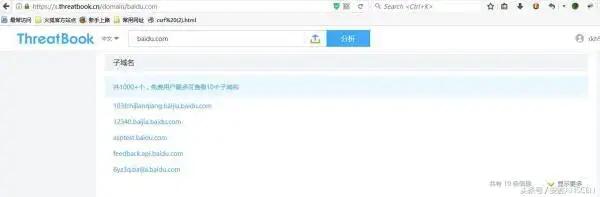

1)微步在线

上文提到的微步在线功能强大,黑客只需输入要查找的域名(如baidu.com),点击子域名选项就可以查找它的子域名了,但是免费用户每月只有5次免费查询机会。

如图:

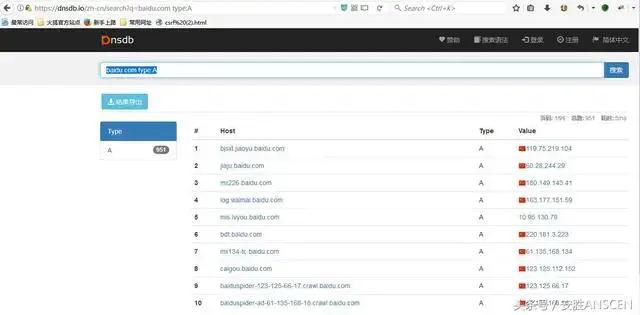

2)Dnsdb查询法。

黑客只需输入baidu.com type:A就能收集百度的子域名和ip了。

如图:

3)Google 搜索

Google site:baidu.com -www就能查看除www外的子域名

如图:

4)各种子域名扫描器

这里,主要为大家推荐子域名挖掘机和lijiejie的subdomainbrute

子域名挖掘机仅需输入域名即可基于字典挖掘它的子域名

如图:

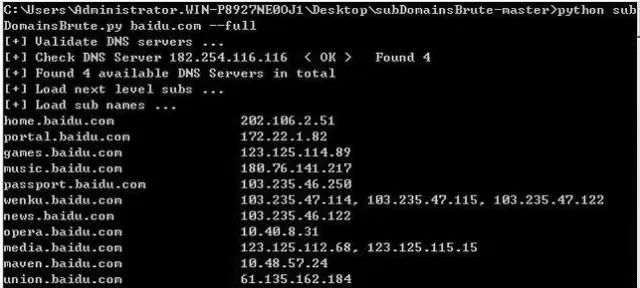

Subdomainbrute以windows为例,黑客仅需打开cmd进入它所在的目录输入Python subdomainbrute.py baidu.com –full即可收集百度的子域名

如图:

注:收集子域名后尝试以解析ip不在cdn上的ip解析主站,真实ip成功被获取到。

方法3:网络空间引擎搜索法

常见的有以前的钟馗之眼,shodan,fofa搜索。

以fofa为例,只需输入:title:“网站的title关键字”或者body:“网站的body特征”就可以找出fofa收录的有这些关键字的ip域名,很多时候能获取网站的真实ip

如图:

方法4:利用SSL证书寻找真实原始IP

使用给定的域名!!!

假如你在xyz123boot.com上托管了一个服务,原始服务器IP是136.23.63.44。

而CloudFlare则会为你提供DDoS保护,Web应用程序防火墙和其他一些安全服务,以保护你的服务免受攻击。

为此,你的Web服务器就必须支持SSL并具有证书,此时CloudFlare与你的服务器之间的通信,就像你和CloudFlare之间的通信一样,会被加密(即没有灵活的SSL存在)。

这看起来很安全,但问题是,当你在端口443(https://136.23.63.44:443)上直接连接到IP时,SSL证书就会被暴露。

此时,如果攻击者扫描0.0.0.0/0,即整个互联网,他们就可以在端口443上获取在xyz123boot.com上的有效证书,进而获取提供给你的Web服务器IP。

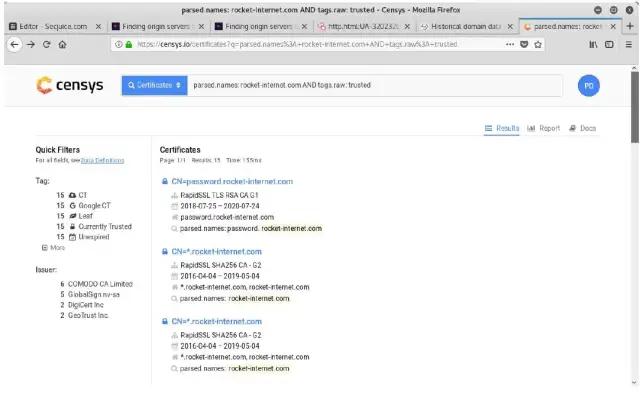

目前Censys工具就能实现对整个互联网的扫描,Censys是一款用以搜索联网设备信息的新型搜索引擎,安全专家可以使用它来评估他们实现方案的安全性,而黑客则可以使用它作为前期侦查攻击目标、收集目标信息的强大利器。

Censys搜索引擎能够扫描整个互联网,Censys每天都会扫描IPv4地址空间,以搜索所有联网设备并收集相关的信息,并返回一份有关资源(如设备、网站和证书)配置和部署信息的总体报告。

而攻击者唯一需要做的就是把上面用文字描述的搜索词翻译成实际的搜索查询参数。

xyz123boot.com证书的搜索查询参数为:parsed.names:xyz123boot.com

只显示有效证书的查询参数为:tags.raw:trusted

攻击者可以在Censys上实现多个参数的组合,这可以通过使用简单的布尔逻辑来完成。

组合后的搜索参数为:parsed.names: xyz123boot.com and tags.raw: trusted

Censys将向你显示符合上述搜索条件的所有标准证书,以上这些证书是在扫描中找到的。

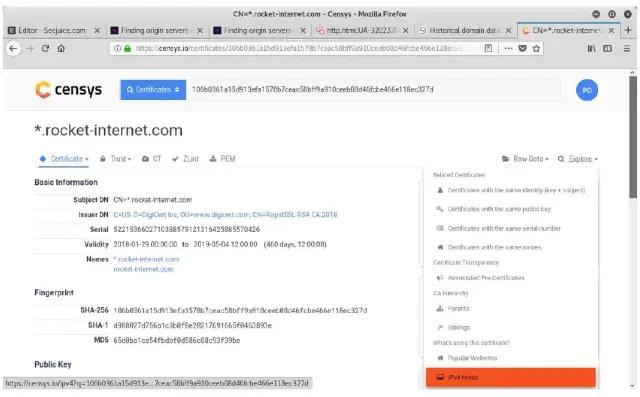

要逐个查看这些搜索结果,攻击者可以通过单击右侧的“Explore”,打开包含多个工具的下拉菜单。

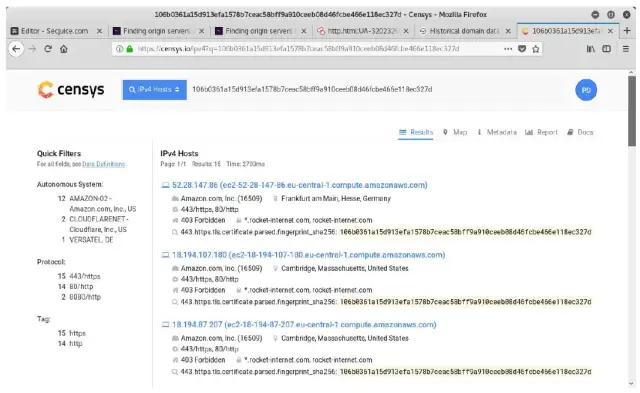

What’s using this certificate? > IPv4 Hosts

此时,攻击者将看到一个使用特定证书的IPv4主机列表,而真实原始 IP就藏在其中。

你可以通过导航到端口443上的IP来验证,看它是否重定向到xyz123boot.com?或它是否直接在IP上显示网站?

使用给定的SSL证书

如果你是执法部门的人员,想要找出一个隐藏在cheesecp5vaogohv.onion下的儿童**网站。

做好的办法,就是找到其原始IP,这样你就可以追踪到其托管的服务器,甚至查到背后的运营商以及金融线索。

隐藏服务具有SSL证书,要查找它使用的IPv4主机,只需将”SHA1 fingerprint”(签名证书的sha1值)粘贴到Censys IPv4主机搜索中,即可找到证书,使用此方法可以轻松找到配置错误的Web服务器。 |

评论

还没有任何评论,你来说两句吧!